14 Aralık 2015 saat 12:00 itibariyle .tr alan adlarında ciddi bir yavaşlık ve erişim problemleri başladı. Son bir haftadır UlakNET'in anlık omurga verilerine göre kuzey hattından Ankara üzerine gelen backbone'dan takribi 35-50 Gbps'lik aşırı bir yüklenme söz konusu.

Yapılan saldırı nic.tr'nin DNS sunucularını direk hedef almaktadır. DNS sunucularına yapılan aşırı yüklenme .tr alan adına sahip Türkiye'deki birçok (gov.tr, edu.tr, com.tr) adresi olumsuz şekilde etkilemiştir.

NIC.TR Name Server Adresleri;

ns1.nic.tr

ns2.nic.tr

ns3.nic.tr

ns4.nic.tr

ns5.nic.tr

tr.cctld.authdns.ripe.net

Nic.TR tarafından DNS kayıtlarının tutulduğu sunuculara ait IP adreslerine erişimin kesilmesi yönünde yurt dışı operatörlere doğru BGP kaydı yollandığı görülüyor. Siber güvenlik konusunda yetkili olan Devlet organı Ulusal Siber Olaylara Müdahale Merkezi ile yapılan görüşmede .tr alan adı sunucularına doğru DDOS saldırısı yapıldığı yönünde ihbarın kendilerine ulaştığı bilgisi verildi.

Geçici çözüm olarak nic.tr'nin yurtdışı sunucuları kapatılarak yurtiçi erişiminin sadece açık tutulması sağlandı. Yurt dışında herhangi bir .tr alan adına mail atmak veya siteye ulaşmak mümkün olmayacaktı.

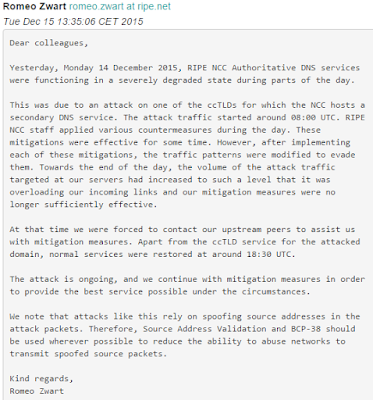

RIPE'ye ait TLD sunucusu devre dışı bırakıldı (tr.cctld.authdns.ripe.net) 14 Aralık'ta RIPE (Romeo Zwart) tarafından yapılan Açıklama: RIPE NCC Authoritative and Secondary DNS services on Monday 14 December

Bizim tarafımızdan saldırı ilk global bir saldırı olarak anlaşılmış olabilir çünkü yapılan ilk hamle RIPE'ye ait TLD sunucusunun devre dışı bırakılmasıydı. Fakat bu önlemi aldıkta sonra bile kuzey hattından gelen aşırı yükleme ve seviyenin %105-115'ler de olduğu saldırının direk nic.tr'ye olduğunu halen de devam ettiği görünmektedir. UlakNET verilerine göre son bir haftalık analizde açık bir şekilde saldırı boyutu gözükmektedir.

Saldırıdan ötürü birçok devlet kurumu ve üniversite etkilenmiştir. Selçuk Üniversitesinin yaptığı duyuru;

Saldırı Rusya'dan mı Geliyor?

Türk yetkililerden (USOM, TİB, BTK) veya yurt dışındaki (RIPE, ICANN) kurumlardan saldırı şuradan gelmiştir şeklinde kesin bir açıklama şuan için yok. Saldırı tipi üzerinde durursak şuan için sadece söylenen veya başka bir saldırı tipi bilinmediği için herkesin tek bildiği DDOS saldırı tipi konuşuluyor, Bu saldırının da Rusya'dan gelebileceği ihtimali üzerinde duruluyor.

2015-2025 Siber Saldırı Çeşitleri Nasıl Olacak?

DDOS birçok sunucudan(Zombi) yapılan eş zamanlı saldırı tipidir. Nic.tr'ye yapılan saldırı tam olarak DDOS saldırısı mı yoksa devlet destekli ISP saldırısı mı şuan için tam bilinmiyor. Örnek ile anlatacak olursak; Rusya devleti Rusya'daki bazı ISP'ler den (Veri Merkezlerinden) takribi 10-30 Gbit Nic.TR'ye saldırı göndermiş olabilir. Bu saldırı türü şuan yapılabiliyor. Türkiye'deki bir ISP'den bu yıl içerisinde ufak çaplı bir örneği yaşanmıştı.

Eğer saldırı DDOS değil de Rusya üzerinden direk ISP'ler tarafından geldiyse (Bu bir veya birden fazla veri merkezide olabilir) Türkiye'nin Siber güvenlikten sorumlu devlet organı ilk olarak şu Backbone üzerinden şu ISP'ler den Nic.TR'ye saldırı gelmiştir şeklinde analiz yapması gerekir.

Eğer analiz doğru ve saldırı Rusya devletine ait ISP'ler den geldiyse örnekle bizdeki Türk Telekom veya Türksat gibi. Siber dış tehdit algılaması olarak algılanır ve saldırı direk Rusya devlet tarafından yapılmış olarak kabul görülür. Eğer saldırı direk devlet organı olan ISP'ler değil de ona bağlı özel ISP kuruluşları ise örnekle: Türkiye'deki (Datacenter) Veri Merkezleri o zaman Rusya devletinin bu saldırıyı dolaylı olarak yaptığı anlaşılır.

Siz devlet olarak gelen saldırıya ve saldırının yapıldığı yere karşılık vermek suretiyle aynı veya benzeri organlar ile cevap vererek (Siber Angajman Kuralları Gereği) www.nic.ru üzerinde 1-3 saatlik kesinti yaşatmanız gerekir. Tabi gelen saldırı tipini, yerini ve direk devlet destekli mi yoksa dolaylı emir mi olduğunu tam olarak analiz ettikten sonra bunu yapabilirsiniz.

18 Aralık 2015

NIC.TR önlem olarak Name Server adreslerini yenilemiştir;

lns1.nic.tr. [144.122.95.252]

lns2.nic.tr. [144.122.95.253]

lns3.nic.tr. [213.248.162.131]

lns4.nic.tr. [193.140.100.200]

lns5.nic.tr. [178.251.42.18]

lns20.nic.tr. [213.248.162.131]

19 Aralık 2015

Saldırıyı üstlenen grup: Anonymous

tr.wikipedia.org/wiki/Anonymous

Anonymous Claims Responsibility For 40 Gbps DDoS Attack on Turkish Servers

www.hackread.com/anonymous-40-gbps-ddos-attack-on-turkish-servers

Anonymous 'declares war' on Turkey, claims responsibility for recent massive cyberattacks

18 Aralık 2015

NIC.TR önlem olarak Name Server adreslerini yenilemiştir;

lns1.nic.tr. [144.122.95.252]

lns2.nic.tr. [144.122.95.253]

lns3.nic.tr. [213.248.162.131]

lns4.nic.tr. [193.140.100.200]

lns5.nic.tr. [178.251.42.18]

lns20.nic.tr. [213.248.162.131]

19 Aralık 2015

Saldırıyı üstlenen grup: Anonymous

tr.wikipedia.org/wiki/Anonymous

Anonymous Claims Responsibility For 40 Gbps DDoS Attack on Turkish Servers

www.hackread.com/anonymous-40-gbps-ddos-attack-on-turkish-servers

Anonymous 'declares war' on Turkey, claims responsibility for recent massive cyberattacks

21 Aralık 2015

NIC.TR saldırı ile ilgili açıklama yapmış ve saldırıyı doğrulamıştır. Açıklamadan satırlar;

* Bu saldırı, “.tr” Alan Adları’ndan ilgili IP adreslerine ulaşılmasını engellemek amacıyla, sahte ağ trafiği üretmek de dahil olmak üzere, DNS sunucularımıza doğru yoğun ağ trafiği yollanması şeklinde ülke dışındaki kaynaklar tarafından organize bir şekilde gerçekleştirilmiştir.

* Yurtdışında DNS sunucusunun bulunduğu Avrupa’nın Internet Örgütlerinden biri olan RIPE, ilgili

trafiğin yoğunluğu nedeniyle DNS sunucumuzu kapatmak zorunda kaldığını ifade etmiştir. Bu zaman

diliminde Nic.TR diğer 5 sunucusu ile saldırı karşısında çalışır durumdaki konumunu korumuştur.

* Saldırı, sahte ağ trafiği üreterek ülke dışındaki kaynaklar tarafından gerçekleştirildiği için, bu tip saldırıların tek çözümü saldırı oluştuğunda ülkenin İnternet girişinin ana kapıları ve arterlerinde korunma sağlamaktır. Bu sözü edilen korunma biçimi ve önlemleri şu anda sürmektedir ve saldırının ileride tekrarlanması halinde de bu önlemlerin Telekom operatörlerimizce alınacağı açıktır. Bu aşamada 3’ü yurt dışına olmak üzere toplam 11 alan adı sunucusu ile hizmet verilmektedir. Yurtdışındaki sunucularda uygulanan ANYCAST adlı teknik nedeniyle 11 sunucu pratikte 20’den fazla sunucu olarak hizmet sağlamaktadır.

24 Aralık 2015

NIC.TR önlem olarak Name Server adreslerini tekrar dan yenilemiştir;

lns1.nic.tr

lns2.nic.tr

lns20.nic.tr

lns21.nic.tr

lns22.nic.tr

lns3.nic.tr

lns4.nic.tr

lns5.nic.tr

25 Aralık 2015

Birçok kişi tarafından saldırının DDOS türünde olduğunu ve botnet-zombi bilgisayar ile bunun yapıldığı gibi klasik bir tabir kullanılıyor. ODTÜ açıklamasında saldırının büyük boyutta olduğunu açıkladı. Saldırı türü ISP Attack+DDOS demek daha doğru olur. Çünkü Anonymous'un saldırıyı üstlenmesi bunun olabileceğini göstermektedir. İlgili grup sadece Botnet-Zombi ağları ile klasik bir DDOS yapmadığı açık. Belli merkezlerdeki kendilerine ait A/B Class ISP'ler den de saldırıya takviye yaparak bunları da dağınık olarak gösterebilmek için (Hedef şaşırtmak) Botnet-Zombi DDOS saldırısı ile takviye ederek desteklemiştir. Bunun yapmalarının sebebi saldırı yapılan ISP'lere ulaşılamamasını ve tespitinin zor olmasını sağlamak içindir. ODTÜ burada saldırının normal bir DDOS olmadığını anlamıştır fakat bunun detaylı açıklamasını yapmamıştır. Bu yüzden kamuoyunda bir bilgi eksikliği vardır.

Bir başka seneryo; Saldırı Anonymous tarafından organize edildikten sonra 10 günlük süreçte Rusya üzerindeki özel (kamu dışı) B Class ISP'ler de saldırıya destek vermiş olabilir. Bu sayede birden fazla ISP'nin DDOS ile birlikte yaptığı saldırıyı detaylı analiz etmek kolay değil. UlakNET üzerinde görülen fazla trafik bu yüzden de olmuş olabilir. Anonymous grubu çok katmanlı bir yapıya sahiptir. Bu yapının birçok ülkede lobisi var. Rusya'daki lobisi, Rusya devleti ile ne tür ilişkiler içerisindedir bunu bilmemiz zor. Saldırıya Rusya'daki lobide dahil edilmiş olabilir. Ortak saldırıya katılan A/B Class ISP ne kadar çok olursa saldırı daha kuvvetli olur. Türkiye içindeki lobiler bu saldırıya destek vermiş midir buda ayrı bir konudur.

Peki NIC.TR Nasıl Yönetilmelidir?

NIC.TR Türkiye'deki Domain pazarının %90'lık oranına sahip olabilecek bir kurum. Yıllardır COM.TR gibi önemli bir alan adını NIC.TR'den alınmamasının sebebi evrak ve bürokratik işlemin çok uzun sürmesiydi. Bu yönetim stili günümüz ekonomi dünyasına çok zıt ve hantal bir sistemdir. Eğer NIC.TR gTLD dediğimiz üst seviye domain uzantılarını da satmış olsaydı (COM, INFO, ORG, NET vb) Yeni nesil Domain uzantılarının da satışını yapmış olacaktı. Bu sayede sadece Ankara değil İstanbul'a da büyük bir ofis ve pazar açacaktı. Türkiye'de Domain sürecine yön veren tek kurum olacaktı. Bu yapılacak olan inovasyonlar ile kurum zaten kendini geliştirecek ve birkaç yurt içi sunucu birde RIPE sunucu bize yeter demek yerine kurum başka bir sürece girecekti. Hem İstanbul hemde Ankara'da merkezi bulunan bu kurum alt yapı olarak kendini geliştirme ihtiyacı duyacağı için güvenlik konusuna da mecburen gireceklerdi. İşte o zaman .TR yapısı 10 günlük bir saldırıyı daha az bir etki ile atlatacaktı ve bu kadar konuşulmayacaktı.

Türkiye'deki Domain uzantısını yöneten bu kurum .TR'nin ilerisi için akıbetini de belirleyecekti. Neden bazı sitelerin gov.tr değilde sadece .TR olması gerektiğini tartışacaklardı. 2010 yılında neden tsk.mil.tr'nin tsk.tr olması gerektiğini yazmıştım. (Siber Bağımsızlık: Sanal Topraklar ve Domain Uzantıları) Bazı kurum siteleri örnekle turkiye.gov.tr neden turkiye.tr olmalıdır bunu konuşmaları gerekirdi. Bu gelişmeler yapılsaydı 10 sene zarfı içerisinde, NIC.TR daha fazla yol katetmiş olacaktı. Örnek olarak Rusya (.RU) veya İran (.IR) gibi ülkeleri inceleyebilirsiniz. Devlet Domain politikaları ne durumda kamu sitelerine girdiğiniz zaman kafanızda bir şeyler şekillenecektir. Devletin .TR uzantısının akıbetini ise Devlet bünyesinde oluşturulacak bir konsensüs yönetebilir, Burada alınan kararlar yine devlet onayından geçebilir.

Son olarak daha anlaşılır olması için şu örneği vereceğim. nic.tr ne zaman nic.ru gibi bir yapıda olur, işte o zaman hem güvenlik, hem inovasyon hemde istihdam olarak birçok artıyı yanına alacak ve Türkiye Domain pazarının çoğunu yönetecektir. Eğer bu gelişmeler yapılmış olsaydı bugün sadece saf ".TR" uzantısı nerelerde kullanılır ve Devlet politikası içinde ne anlama gelir, ".TR" yanında hangi Domain uzantıları çıkarabilir, yurt içi ve yurt dışı pazarına nasıl bunları açabiliriz bunlar konuşulacaktı.

26 Ocak 2016

NIC.TR Ana ve yedek Name Server alt yapısını daha da geliştirmiştir. 40'dan fazla ana ve yedek sunucu hazırlayarak servis kesici saldırılara karşı güvenliğini artırmıştır. Bu saldırı aslında .TR alan adı yönetimi için hem bir tecrübe olmuştur hemde güvenlik boyutu artırılarak güvenilirliği artmıştır.

lns1.nic.tr

lns42.nic.tr

UlakNET Anlık Omurga Durumu (stat.ulakbim.gov.tr/ulaknet)

www.nic.tr (.TR Kayıt Yeri, ODTÜ)

www.nic.ru (.RU Kayıt Yeri)

www.usom.gov.tr (Ulusal Siber Olaylara Müdahale Merkezi)

Burak AVCI - Update: 10.12.2021

Hiç yorum yok:

Yorum Gönder

Makaleye Yorum ve Sorularınızı Bırakabilirsiniz.